كيفية حماية موقع الويب الخاص بك من المتسللين وخروقات البيانات 2022

كيفية حماية موقع الويب سؤال يتزايد بعد عدد انتهاكات بيانات مواقع الويب بشكل مطردWebsite protection. تظهر بيانات Statista أن عدد الخروقات الأمريكية ارتفع من 662 إلى أكثر من ألف في السنوات الأخيرة.تأثرت بعض الصناعات مثل الحكومة والرعاية الصحية بشكل خاص. على سبيل المثال ، تُظهر البيانات الحديثة الصادرة عن شركة Verizon أن خروقات البيانات في صناعة الرعاية الصحية زادت بنسبة 58 بالمائة .

قد تفكر ، "ما هو خرق بيانات موقع الويب بالضبط ، وهل يجب أن أشعر بالقلق؟"مثل معظم الأشياء في التكنولوجيا ، لا توجد علامات تحذير وحلول واحدة تناسب الجميع لانتهاكات بيانات مواقع الويب.

قد تفكر ، "ما هو خرق بيانات موقع الويب بالضبط ، وهل يجب أن أشعر بالقلق؟"مثل معظم الأشياء في التكنولوجيا ، لا توجد علامات تحذير وحلول واحدة تناسب الجميع لانتهاكات بيانات مواقع الويب.

ومع ذلك ، فإن فهم ما تنطوي عليه هذه التهديدات وتعلم طرق فعالة لمنعها والتعامل معها يمكن أن يحدث فرقًا كبيرًا في عملك واهم طرق حجب المواقع الاباحية.كما أن هذة الطرق مخصصة لخدمات التحقيق الخاص واصحاب المواقع.

ما هو خرق بيانات الموقع؟

يحدث خرق البيانات عندما يتم أخذ المعلومات من نظام دون علم المالك أو تفويضه. قد تتضمن هذه البيانات المسروقة تفاصيل سرية وبيانات شخصية وأسرار تجارية وحتى معلومات حساسة يمكن أن تهدد بشكل كبير أمن المنظمة كما هناك أفضل طرق فتح المواقع المحجوبة مجاناً .

تتضمن بعض الأمثلة الشائعة للبيانات المسروقة أثناء خرق بيانات موقع الويب ما يلي:

- تاريخ طبىفي حالة حدوث خرق للبيانات وسرقت هذه المعلومات لسوء الاستخدام ، فقد يعني ذلك ضررًا لكل من الشركة والشخص الذي يتم أخذ معلوماته.

- معلومات الهوية تاريخ الميلاد ، معرف البريد الإلكتروني ، الموقع ، إلخ

- كلمات المرور المسروقة

- معلومات بطاقة الائتمان

- التفاصيل المصرفية

فكر في الأمر: إذا كنت صاحب عمل تتعامل مع معلومات العملاء الحساسة مثل سجلهم المالي ، فيجب عليك حماية هذه البيانات. عند حدوث خرق لبيانات موقع الويب ، يمكن إساءة استخدام هذه التفاصيل الشخصية ، مما يؤدي إلى سرقة الهوية ، وإفراغ الحسابات المصرفية ، والتحويلات غير المصرح بها من بين أنواع الاحتيال الأخرى.

تحتاج شركات التجارة الإلكترونية إلى توخي الحذر بشكل خاص بشأن انتهاكات بيانات موقع الويب حيث أن معظم تعاملاتها تحدث عبر الإنترنت ، لذا فإن جميع المعلومات تقريبًا في خطر.

هذا مهم لأنك لا تخسر البيانات فحسب ، بل تفقد المال أيضًا. ضع في اعتبارك ما يلي: تشير البيانات من RiskIQ إلى أن الجرائم الإلكترونية تكلف المؤسسات 2.9 مليون دولار كل دقيقة ، وتخسر الشركات الكبرى 25 دولارًا في الدقيقة نتيجة لانتهاكات البيانات.

هل ما زلت تريد المخاطرة بخرق البيانات؟

ما الذي يسبب خروقات البيانات؟

لا يحتاج خرق البيانات إلى متسلل مدرب. يمكن أن يكون شيئًا بسيطًا مثل فقد جهازك كافيًا لحدوث خرق لبيانات موقع الويب. تشمل بعض الأسباب الأخرى لانتهاكات مواقع الويب ما يلي:

تحتاج شركات التجارة الإلكترونية إلى توخي الحذر بشكل خاص بشأن انتهاكات بيانات موقع الويب حيث أن معظم تعاملاتها تحدث عبر الإنترنت ، لذا فإن جميع المعلومات تقريبًا في خطر.

هذا مهم لأنك لا تخسر البيانات فحسب ، بل تفقد المال أيضًا. ضع في اعتبارك ما يلي: تشير البيانات من RiskIQ إلى أن الجرائم الإلكترونية تكلف المؤسسات 2.9 مليون دولار كل دقيقة ، وتخسر الشركات الكبرى 25 دولارًا في الدقيقة نتيجة لانتهاكات البيانات.

هل ما زلت تريد المخاطرة بخرق البيانات؟

ما الذي يسبب خروقات البيانات؟

لا يحتاج خرق البيانات إلى متسلل مدرب. يمكن أن يكون شيئًا بسيطًا مثل فقد جهازك كافيًا لحدوث خرق لبيانات موقع الويب. تشمل بعض الأسباب الأخرى لانتهاكات مواقع الويب ما يلي:

- القرصنة: تعمل أنواع مختلفة من المتسللين بمفردهم أو في مجموعات للتغلب على البيانات الحساسة وبيعها. هذا هو أحد الأسباب الرئيسية لانتهاكات البيانات ويميل إلى التسبب في أكبر قدر من الضرر حيث لا يمكن أن تفقد البيانات فحسب ، بل قد يتعرض نظامك بأكمله للخطر.

- الوصول العرضي: إذا قمت بتسجيل الدخول إلى كمبيوتر زميل في العمل لمدة دقيقة وتمكنت من الوصول إلى معلومات حساسة لم يكن من المفترض أن تراها ، فهذا يعد انتهاكًا للبيانات. يحدث هذا في كثير من الأحيان أكثر مما تعتقد ، حيث يشترك العديد من الزملاء أحيانًا في جهاز للعمل في مشروع مشترك.

- جاسوس داخلي: إذا قام موظف داخل الشركة بمشاركة المعلومات مع الغرباء مقابل المال أو المكاسب الأخرى ، يتم اختراق البيانات من قبل "جاسوس داخلي".

- في حين أن هذه الأسباب يمكن أن تكون خطيرة بالنسبة للشركات التي تتعامل مع البيانات الحساسة (مثل تطبيقات معالجة الدفع) ، إلا أنه يمكن منع معظمها. لمساعدتك على تعزيز أمنك ، سنتحدث أدناه أكثر عن الاستراتيجيات الشائعة لخرق البيانات وكيفية حماية عملك ضدها.

هناك العديد من الاستراتيجيات التي يستخدمها الأشخاص للتسبب في حدوث انتهاكات لبيانات موقع الويب. يمكن أن تكون هذه عفوية أو مخططة جيدًا اعتمادًا على نوع البيانات التي يتم اختراقها ، سواء كانت فردية أو مشروع جماعي ، والغرض من الانتهاك.

فيما يلي بعض الاستراتيجيات الأكثر شيوعًا التي يوصي بها خبراء الأمن السيبراني بالاهتمام بما يلي:

شرح التصيد

تهدف هجمات التصيد الاحتيالي إلى خداع المستخدمين للتخلي عن معلوماتهم. تبدو هذه الرسائل وكأنها رسائل حقيقية من مؤسسات موثوقة ولكنها في الواقع عبارة عن فخاخ ذكية صممها قراصنة للوصول إلى بياناتك.

قد يقوم المستخدمون غير المتمرسين بالتكنولوجيا أو الذين هم في عجلة من أمرهم بالنقر بطريق الخطأ على الروابط الخاطئة وإعطاء معلومات مهمة للمحتالين مباشرة.كما يمكنك التعرف على دليلك الشامل للتعاقد الخارجي لمشروعات تقنية المعلومات.

في ما يلي مثال على رسالة بريد إلكتروني تصيدية تنتحل شخصية Netflix:

تتسبب هجمات القوة الغاشمة في حدوث انتهاكات لبيانات موقع الويب من خلال العمل من خلال جميع التركيبات الممكنة لاختراق كلمات المرور الخاصة بك. كان هذا يستغرق وقتًا طويلاً حيث يمكن أن يكون هناك اختلافات لا حصر لها في الأحرف والأرقام والرموز لتجربتها ، لكن استخدام البرامج المتطورة في الوقت الحاضر يجعل هذه العملية أسهل بكثير. في الواقع ، يستخدم بعض المتسللين هجمات القوة الغاشمة المؤتمتة بالكامل.

يوضح هذا الرسم كيفية عمل هجوم القوة الغاشمة على إحداث خروقات لبيانات موقع الويب:

ابحث عن نقاط الضعف

لا يوجد نظام مثالي. كل نظام وشبكة وخادم وجهاز به عيب يستخدمه المتسللون للاستيلاء على حق الوصول. كلما حددت هذه العيوب مبكرًا ، كلما تمكنت من حماية عملك بشكل أفضل من انتهاكات بيانات موقع الويب .

تتمثل إحدى طرق القيام بذلك في البحث بشكل استباقي عن الثغرات الأمنية في نظام الأمان الخاص بك. يمكنك القيام بذلك باستخدام برنامج أمان مصمم خصيصًا لاختبار نظامك بحثًا عن مثل هذه الثغرات الأمنية.

إذا كنت لا تريد الاعتماد على البرامج ، فهناك خيار آخر لك. توظف العديد من الشركات متسللين مدربين من ذوي القبعات البيضاء لاكتشاف نقاط ضعف النظام وتصحيحها قبل أن يتمكن المتسللون الآخرون من الحصول على فرصة. يستغرق هذا وقتًا طويلاً ولكنه يمكن أن يقدم أيضًا نتائج أكثر موثوقية ، خاصةً عندما يتعلق الأمر بالمؤسسات الكبيرة التي تتعامل مع الكثير من البيانات.

كما أن المختبرين من البشر أفضل أيضًا في التعرف على الأنماط ، لذلك إذا كانت هناك مشكلة متكررة ، فقد يتمكن المتسللون ذوو القبعة البيضاء المدفوعة من تحديد المشكلة قبل فوات الأوان.

تدريب موظفيك

على الرغم من أن المختبرين البشريين يمكن أن يكون لهم فائدة عظيمة لمؤسستك ، إلا أنه في بعض الأحيان يكون موظفوك هم من يتسببون في الانتهاكات ذاتها التي تحاول منعها.

تحدث العديد من حوادث خرق بيانات موقع الويب عندما يقوم الموظفون عن طريق الخطأ بتسريب المعلومات إلى أشخاص ليس لديهم وصول مصرح به إلى هذه البيانات. على سبيل المثال ، إذا أرسل أحد الموظفين عن طريق الخطأ معلومات خاصة بالبريد الإلكتروني إلى عميل تابع لجهة خارجية ، أو إذا تم تسريب معلومات حساسة من خلال جهاز مشترك في المكتب ، فإن هذه البيانات تعتبر مخالفة "بطريق الخطأ".

لا يزال ضارًا للشركة ، لكنه ناتج عن خطأ بشري ، غالبًا بسبب إهمال الموظف أو نقص المعرفة التقنية أو المهارات في التعامل مع البيانات.

من السهل منع مثل هذه الخروقات العرضية لبيانات مواقع الويب من خلال تدريب الموظفين المناسب لتحسين فهمهم لإدارة البيانات. يمكن للمؤسسات استخدام برامج مختلفة مثل نهج Polymer DLP Behavioral لتدريب موظفيها على الأمن السيبراني.

إذا كان البرنامج الكامل يتطلب وقتًا أو ميزانية كبيرة جدًا ، ففكر في استضافة ندوات صغيرة عبر الإنترنت. ادعُ ضيفًا متحدثًا أو اعرض فيلمًا وثائقيًا يسلط الضوء على التأثير الذي يمكن أن تحدثه خروقات بيانات موقع الويب العرضي على الشركة ، وكيفية منعها.

قد تبدو هذه خطوات صغيرة تقدم الحد الأدنى من النتائج ، لكن تدريب موظفيك في وقت مبكر يمكن أن يقطع شوطًا طويلاً في تأمين مؤسستك وتقليل فرصة حدوث انتهاكات عرضية للبيانات على الطريق.

احصل على نسخ احتياطية لبياناتك

في بعض الحالات ، على الرغم من محاولاتك القصوى لمنعها ، يمكن أن يؤدي خرق بيانات موقع الويب إلى مسح المعلومات المهمة من نظامك. في حين أنه قد يكون من الممكن أو لا يمكن استردادها ، فمن الأفضل دائمًا الاحتفاظ بنسخة احتياطية من أي وجميع المعلومات التي قد تكون مهمة.

بهذه الطريقة ، إذا سُرقت البيانات ، فلن تضيع تمامًا. لا يزال لديك شيء ترجع إليه. لهذا ، يمكنك الاستثمار في حل النسخ الاحتياطي عبر السحابة أو استخدام خدمة تابعة لجهة خارجية حسب احتياجات شركتك.

قم بتثبيت جدار حماية

تعد جدران الحماية واحدة من أكثر الطرق الأساسية والآمنة للدفاع عن نفسك ضد انتهاكات بيانات مواقع الويب. عن طريق تثبيت جدار حماية ، ستمنع حركة المرور غير المصرح بها والبرامج الضارة من الدخول إلى شبكتك. يمكن أن يكون هذا بمثابة خط الدفاع الأول ويعمل بشكل جيد مع تدابير الأمان الأخرى لتقليل تهديد المتسللين والجرائم الإلكترونية الأخرى.

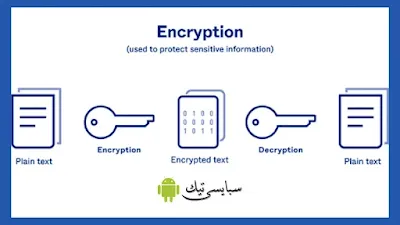

تشفير البيانات الحساسة

تتضمن عملية التشفير تشفير البيانات بطريقة يمكن للأطراف المصرح لها فقط قراءتها. هذه إستراتيجية أساسية أخرى لكنها فعالة لحماية عملك من انتهاكات بيانات موقع الويب.

يمكن لأنواع مختلفة من عمليات التشفير حماية البيانات السرية التي من المفترض فقط مشاركتها مع أشخاص محددين في المؤسسة. سيتمكن هؤلاء الأشخاص فقط من الوصول إليها ومشاركتها ، مع الاحتفاظ بها في دوائر ضيقة.

تستخدم تطبيقات الدفع عبر الإنترنت ومقدمو خدمات البريد الإلكتروني وتطبيقات المراسلة مثل WhatsApp التشفير لحماية خصوصية المستخدم وتعزيز الأمان حول مشاركة المعلومات الشخصية على هذه الأنظمة الأساسية.

يوضح هذا الرسم بواسطة Okta التشفير بعبارات بسيطة:

هل تريد شيئًا يمنحك رؤية عالية المستوى لنظام الأمان الخاص بك؟ ضع في اعتبارك مراقبة نشاط قاعدة البيانات. قد يكون هذا مفهومًا جديدًا للعديد من الفرق التي لا تزال في المراحل الأولى من تبني تقنية أمان البيانات ، ولكن الأمر يستحق إلقاء نظرة عليه ويمكن أن يكون فعالًا للمؤسسات من جميع الأحجام.

يقوم مراقب نشاط قاعدة البيانات (DAM) بمراقبة أنشطة قاعدة البيانات وتحديدها وإعداد تقارير عنها. تستخدم أدوات المراقبة هذه تقنية أمان في الوقت الفعلي لمراقبة جميع الإجراءات عبر قاعدة البيانات. بالإضافة إلى ذلك ، يمكنهم اكتشاف النشاط غير الطبيعي وغير المصرح به ، داخليًا وخارجيًا ، أثناء قياس فعالية بروتوكولات الأمان الحالية لديك.

مثل معظم الإجراءات الأخرى ، هذا له طبقات متعددة ، ومن المهم مراعاة احتياجات الأمان الخاصة بك قبل تنفيذ أي برامج معقدة.

عدد انتهاكات البيانات التي تحدث في الولايات المتحدة آخذ في الازدياد. على سبيل المثال ، تُظهر بيانات Statista أن عدد خروقات البيانات في الولايات المتحدة قد زاد بشكل كبير في السنوات الأخيرة ، من 662 انتهاكًا في عام 2010 إلى أكثر من ألف انتهاك في عام 2020.

ما هي الصناعات الأكثر تأثرًا بانتهاكات بيانات موقع الويب؟

تُظهر البيانات من TechRepublic أن 95 بالمائة من خروقات البيانات حدثت في قطاعات الحكومة والتجزئة والتكنولوجيا. كما تتأثر صناعات الرعاية الصحية والتمويل بشكل خاص بمثل هذه التهديدات الإلكترونية. وجد الباحثون في IBM أن قطاعي الرعاية الصحية والمالية قضيا معظم الوقت في دورة حياة خرق البيانات ، وهي 329 يومًا و 233 يومًا على التوالي.

ما هو السبب الأكثر شيوعًا لخروقات بيانات الموقع؟

ما هي أفضل طريقة لمنع خروقات بيانات الموقع؟

تتضمن بعض أفضل الطرق لحماية عملك من انتهاكات البيانات: البحث عن نقاط الضعف داخل نظام الأمان الخاص بك ، وتدريب موظفيك لتقليل فرصة الانتهاكات العرضية ، والحصول على نسخة احتياطية من البيانات المهمة ، واستخدام جدار حماية ، وتشفير المعلومات السرية ، والمراقبة نشاط قاعدة البيانات.

الخلاصة: خروقات بيانات الموقع

في عصر الإنترنت ، التهديدات السيبرانية متوقعة - مما يعني أنك بحاجة إلى أن تكون مستعدًا. معرفة المزيد حول أسباب الخروقات وإيجاد حلول مخصصة لمنع تلك الهجمات يمكن أن يقطع شوطًا طويلاً في الحفاظ على عملك - ومعلومات العملاء - آمنة.

إذا كنت ترغب في اتخاذ هذه الخطوة إلى الأمام ، فتعرف على كيفية إدارة موقع الويب الخاص بك بشكل فعال ، أو الحصول على شهادة SSL ، أو التركيز على الأمان والثقة في جميع أنحاء موقع الويب الخاص بك.

ما هي تقنية الأمن السيبراني التي ستستخدمها لحماية موقع الويب الخاص بك من المتسللين وخروقات البيانات؟

فيما يلي بعض الاستراتيجيات الأكثر شيوعًا التي يوصي بها خبراء الأمن السيبراني بالاهتمام بما يلي:

شرح التصيد

تهدف هجمات التصيد الاحتيالي إلى خداع المستخدمين للتخلي عن معلوماتهم. تبدو هذه الرسائل وكأنها رسائل حقيقية من مؤسسات موثوقة ولكنها في الواقع عبارة عن فخاخ ذكية صممها قراصنة للوصول إلى بياناتك.

قد يقوم المستخدمون غير المتمرسين بالتكنولوجيا أو الذين هم في عجلة من أمرهم بالنقر بطريق الخطأ على الروابط الخاطئة وإعطاء معلومات مهمة للمحتالين مباشرة.كما يمكنك التعرف على دليلك الشامل للتعاقد الخارجي لمشروعات تقنية المعلومات.

في ما يلي مثال على رسالة بريد إلكتروني تصيدية تنتحل شخصية Netflix:

تتسبب هجمات القوة الغاشمة في حدوث انتهاكات لبيانات موقع الويب من خلال العمل من خلال جميع التركيبات الممكنة لاختراق كلمات المرور الخاصة بك. كان هذا يستغرق وقتًا طويلاً حيث يمكن أن يكون هناك اختلافات لا حصر لها في الأحرف والأرقام والرموز لتجربتها ، لكن استخدام البرامج المتطورة في الوقت الحاضر يجعل هذه العملية أسهل بكثير. في الواقع ، يستخدم بعض المتسللين هجمات القوة الغاشمة المؤتمتة بالكامل.

يوضح هذا الرسم كيفية عمل هجوم القوة الغاشمة على إحداث خروقات لبيانات موقع الويب:

- تستفيد هجمات البرامج الضارة من الثغرات الأمنية في جهازك للوصول إلى نظامك. يقوم المتسللون بدفع الفيروسات وبرامج التجسس إلى نظامك لعرض ملفاتك أو الوصول إليها أو قفلها أو تغييرها ، مما يتسبب في حدوث اختراق هائل للبيانات.

- في الواقع ، تُظهر البيانات ما يقرب من نصف المتخصصين في مجال الأمن الذين شملهم الاستطلاع يقولون إن برامج الفدية والبرامج الضارة تشكل أكبر مخاطر تكنولوجيا المعلومات ، لذلك يجب أن تكون الشركات أكثر حرصًا لحماية نفسها من مثل هذه التهديدات الإلكترونية.

كيفية منع خروقات البيانات

بينما تواجه كل شركة تعمل عبر الإنترنت بعض التهديدات السيبرانية ، هناك العديد من الطرق لمنع انتهاكات البيانات أو على الأقل تقليل تأثيرها. دعنا نلقي نظرة على بعضها أدناه.ابحث عن نقاط الضعف

لا يوجد نظام مثالي. كل نظام وشبكة وخادم وجهاز به عيب يستخدمه المتسللون للاستيلاء على حق الوصول. كلما حددت هذه العيوب مبكرًا ، كلما تمكنت من حماية عملك بشكل أفضل من انتهاكات بيانات موقع الويب .

تتمثل إحدى طرق القيام بذلك في البحث بشكل استباقي عن الثغرات الأمنية في نظام الأمان الخاص بك. يمكنك القيام بذلك باستخدام برنامج أمان مصمم خصيصًا لاختبار نظامك بحثًا عن مثل هذه الثغرات الأمنية.

إذا كنت لا تريد الاعتماد على البرامج ، فهناك خيار آخر لك. توظف العديد من الشركات متسللين مدربين من ذوي القبعات البيضاء لاكتشاف نقاط ضعف النظام وتصحيحها قبل أن يتمكن المتسللون الآخرون من الحصول على فرصة. يستغرق هذا وقتًا طويلاً ولكنه يمكن أن يقدم أيضًا نتائج أكثر موثوقية ، خاصةً عندما يتعلق الأمر بالمؤسسات الكبيرة التي تتعامل مع الكثير من البيانات.

كما أن المختبرين من البشر أفضل أيضًا في التعرف على الأنماط ، لذلك إذا كانت هناك مشكلة متكررة ، فقد يتمكن المتسللون ذوو القبعة البيضاء المدفوعة من تحديد المشكلة قبل فوات الأوان.

تدريب موظفيك

على الرغم من أن المختبرين البشريين يمكن أن يكون لهم فائدة عظيمة لمؤسستك ، إلا أنه في بعض الأحيان يكون موظفوك هم من يتسببون في الانتهاكات ذاتها التي تحاول منعها.

تحدث العديد من حوادث خرق بيانات موقع الويب عندما يقوم الموظفون عن طريق الخطأ بتسريب المعلومات إلى أشخاص ليس لديهم وصول مصرح به إلى هذه البيانات. على سبيل المثال ، إذا أرسل أحد الموظفين عن طريق الخطأ معلومات خاصة بالبريد الإلكتروني إلى عميل تابع لجهة خارجية ، أو إذا تم تسريب معلومات حساسة من خلال جهاز مشترك في المكتب ، فإن هذه البيانات تعتبر مخالفة "بطريق الخطأ".

لا يزال ضارًا للشركة ، لكنه ناتج عن خطأ بشري ، غالبًا بسبب إهمال الموظف أو نقص المعرفة التقنية أو المهارات في التعامل مع البيانات.

من السهل منع مثل هذه الخروقات العرضية لبيانات مواقع الويب من خلال تدريب الموظفين المناسب لتحسين فهمهم لإدارة البيانات. يمكن للمؤسسات استخدام برامج مختلفة مثل نهج Polymer DLP Behavioral لتدريب موظفيها على الأمن السيبراني.

إذا كان البرنامج الكامل يتطلب وقتًا أو ميزانية كبيرة جدًا ، ففكر في استضافة ندوات صغيرة عبر الإنترنت. ادعُ ضيفًا متحدثًا أو اعرض فيلمًا وثائقيًا يسلط الضوء على التأثير الذي يمكن أن تحدثه خروقات بيانات موقع الويب العرضي على الشركة ، وكيفية منعها.

قد تبدو هذه خطوات صغيرة تقدم الحد الأدنى من النتائج ، لكن تدريب موظفيك في وقت مبكر يمكن أن يقطع شوطًا طويلاً في تأمين مؤسستك وتقليل فرصة حدوث انتهاكات عرضية للبيانات على الطريق.

احصل على نسخ احتياطية لبياناتك

في بعض الحالات ، على الرغم من محاولاتك القصوى لمنعها ، يمكن أن يؤدي خرق بيانات موقع الويب إلى مسح المعلومات المهمة من نظامك. في حين أنه قد يكون من الممكن أو لا يمكن استردادها ، فمن الأفضل دائمًا الاحتفاظ بنسخة احتياطية من أي وجميع المعلومات التي قد تكون مهمة.

بهذه الطريقة ، إذا سُرقت البيانات ، فلن تضيع تمامًا. لا يزال لديك شيء ترجع إليه. لهذا ، يمكنك الاستثمار في حل النسخ الاحتياطي عبر السحابة أو استخدام خدمة تابعة لجهة خارجية حسب احتياجات شركتك.

قم بتثبيت جدار حماية

تعد جدران الحماية واحدة من أكثر الطرق الأساسية والآمنة للدفاع عن نفسك ضد انتهاكات بيانات مواقع الويب. عن طريق تثبيت جدار حماية ، ستمنع حركة المرور غير المصرح بها والبرامج الضارة من الدخول إلى شبكتك. يمكن أن يكون هذا بمثابة خط الدفاع الأول ويعمل بشكل جيد مع تدابير الأمان الأخرى لتقليل تهديد المتسللين والجرائم الإلكترونية الأخرى.

تشفير البيانات الحساسة

تتضمن عملية التشفير تشفير البيانات بطريقة يمكن للأطراف المصرح لها فقط قراءتها. هذه إستراتيجية أساسية أخرى لكنها فعالة لحماية عملك من انتهاكات بيانات موقع الويب.

يمكن لأنواع مختلفة من عمليات التشفير حماية البيانات السرية التي من المفترض فقط مشاركتها مع أشخاص محددين في المؤسسة. سيتمكن هؤلاء الأشخاص فقط من الوصول إليها ومشاركتها ، مع الاحتفاظ بها في دوائر ضيقة.

تستخدم تطبيقات الدفع عبر الإنترنت ومقدمو خدمات البريد الإلكتروني وتطبيقات المراسلة مثل WhatsApp التشفير لحماية خصوصية المستخدم وتعزيز الأمان حول مشاركة المعلومات الشخصية على هذه الأنظمة الأساسية.

يوضح هذا الرسم بواسطة Okta التشفير بعبارات بسيطة:

هل تريد شيئًا يمنحك رؤية عالية المستوى لنظام الأمان الخاص بك؟ ضع في اعتبارك مراقبة نشاط قاعدة البيانات. قد يكون هذا مفهومًا جديدًا للعديد من الفرق التي لا تزال في المراحل الأولى من تبني تقنية أمان البيانات ، ولكن الأمر يستحق إلقاء نظرة عليه ويمكن أن يكون فعالًا للمؤسسات من جميع الأحجام.

يقوم مراقب نشاط قاعدة البيانات (DAM) بمراقبة أنشطة قاعدة البيانات وتحديدها وإعداد تقارير عنها. تستخدم أدوات المراقبة هذه تقنية أمان في الوقت الفعلي لمراقبة جميع الإجراءات عبر قاعدة البيانات. بالإضافة إلى ذلك ، يمكنهم اكتشاف النشاط غير الطبيعي وغير المصرح به ، داخليًا وخارجيًا ، أثناء قياس فعالية بروتوكولات الأمان الحالية لديك.

مثل معظم الإجراءات الأخرى ، هذا له طبقات متعددة ، ومن المهم مراعاة احتياجات الأمان الخاصة بك قبل تنفيذ أي برامج معقدة.

خروقات بيانات الموقع الإلكتروني: الأسئلة المتداولة

ما مدى شيوع خروقات بيانات الموقع؟عدد انتهاكات البيانات التي تحدث في الولايات المتحدة آخذ في الازدياد. على سبيل المثال ، تُظهر بيانات Statista أن عدد خروقات البيانات في الولايات المتحدة قد زاد بشكل كبير في السنوات الأخيرة ، من 662 انتهاكًا في عام 2010 إلى أكثر من ألف انتهاك في عام 2020.

ما هي الصناعات الأكثر تأثرًا بانتهاكات بيانات موقع الويب؟

تُظهر البيانات من TechRepublic أن 95 بالمائة من خروقات البيانات حدثت في قطاعات الحكومة والتجزئة والتكنولوجيا. كما تتأثر صناعات الرعاية الصحية والتمويل بشكل خاص بمثل هذه التهديدات الإلكترونية. وجد الباحثون في IBM أن قطاعي الرعاية الصحية والمالية قضيا معظم الوقت في دورة حياة خرق البيانات ، وهي 329 يومًا و 233 يومًا على التوالي.

ما هو السبب الأكثر شيوعًا لخروقات بيانات الموقع؟

- لطالما كان القرصنة أحد الأسباب الأكثر شيوعًا لانتهاكات بيانات مواقع الويب. يعد الخطأ البشري أيضًا سببًا شائعًا ، حيث يتم تسريب الكثير من البيانات السرية عن طريق الخطأ من قبل الموظفين في المؤسسة.

- يعد فقدان كلمات المرور ومشاركتها وتسريبها أيضًا نوعًا من الأخطاء البشرية التي يمكن أن تؤدي إلى انتهاكات عرضية لبيانات موقع الويب.

ما هي أفضل طريقة لمنع خروقات بيانات الموقع؟

تتضمن بعض أفضل الطرق لحماية عملك من انتهاكات البيانات: البحث عن نقاط الضعف داخل نظام الأمان الخاص بك ، وتدريب موظفيك لتقليل فرصة الانتهاكات العرضية ، والحصول على نسخة احتياطية من البيانات المهمة ، واستخدام جدار حماية ، وتشفير المعلومات السرية ، والمراقبة نشاط قاعدة البيانات.

الخلاصة: خروقات بيانات الموقع

في عصر الإنترنت ، التهديدات السيبرانية متوقعة - مما يعني أنك بحاجة إلى أن تكون مستعدًا. معرفة المزيد حول أسباب الخروقات وإيجاد حلول مخصصة لمنع تلك الهجمات يمكن أن يقطع شوطًا طويلاً في الحفاظ على عملك - ومعلومات العملاء - آمنة.

إذا كنت ترغب في اتخاذ هذه الخطوة إلى الأمام ، فتعرف على كيفية إدارة موقع الويب الخاص بك بشكل فعال ، أو الحصول على شهادة SSL ، أو التركيز على الأمان والثقة في جميع أنحاء موقع الويب الخاص بك.

ما هي تقنية الأمن السيبراني التي ستستخدمها لحماية موقع الويب الخاص بك من المتسللين وخروقات البيانات؟